Este artigo foi o primeiro que escrevi (e o que me inspirou a criar um blog) em 16 de Agosto de 2010 (apesar que ocorrido foi em maio de 2009), quando prestava serviços para uma empresa de telefonia. Então, vamos reviver as coisas boas aqui no Toca do Tux.

Ophcrack, a distribuição Linux para quebrar senha do Windows

Bom, para o meu primeiro artigo, quis escrever sobre a distribuição OphCrack.

Ophcrack é um quebrador de senha do Windows baseado em rainbow tables. É uma implementação muito eficiente de rainbow tables feita pelos inventores do método. Ele vem com interface gráfica e roda múltiplas plataformas.

Tudo começa quando tive um

problema na empresa de telefonia. A empresa havia sido adquirida por outra do mesmo ramo, e a parte administrativa estava frequentemente indo para à que a adquiriu devido o processo de migração.

Com

a ida de uma fulana da parte administrativa para lá e como os domínios

ainda eram diferentes, ela necessitava da senha de administrador para que

pudesse colocar seu notebook no domínio; porém, nós não

podíamos fornecer a senha para os analistas da na nova empresa por que não

tínhamos permissão da presidência de nenhum dos dois lados.

Um imbecil de um analista quebrou nossa senha,

entrou como administrador local e colocou o notebook no domínio. Se

fosse só isso estava tudo bem, o problema é que o imbecil ainda por cima alterou a senha do

usuário local (e reza ele que não alterou nada. Ele precisava alterar a senha para isso? Mas não, ele alterou assim mesmo).

Quando

a usuária chegou a nós no outro dia e nos devolveu o notebook, nós não conseguimos colocá-la no domínio devido ao fato ocorrido (o mais engraçado, é que ninguém sabia a senha e não foi ninguém que a alterou. Coisas do além... ¬¬). A solução

foi partir para o arrebento usando uma distro que fizesse o serviço

sujo; aí começa a história.

Lembro de ter tido a experiencia com uma distribuição assim quando fui analista em um banco. Mas qual era mesmo o nome da distribuição? Lascou tudo!

Daí, pesquisando, não a encontrei. Mas acabei conhecendo a distribuição Ophcarck.

http://ophcrack.sourceforge.net/

Tive

a ideia de salvar e documentar tudo que eu fiz para ser publicado (para evitar o mesmo erro de, em um momento tão necessário, não me recordar do nome daquela utilizada no banco tempos atrás). Comecei a printar as telas, peguei meu pendrive e conectei ao notebook. O problema foi que a distro

não carrega pendrives automaticamente e fui eu tentar montar o pendrive.

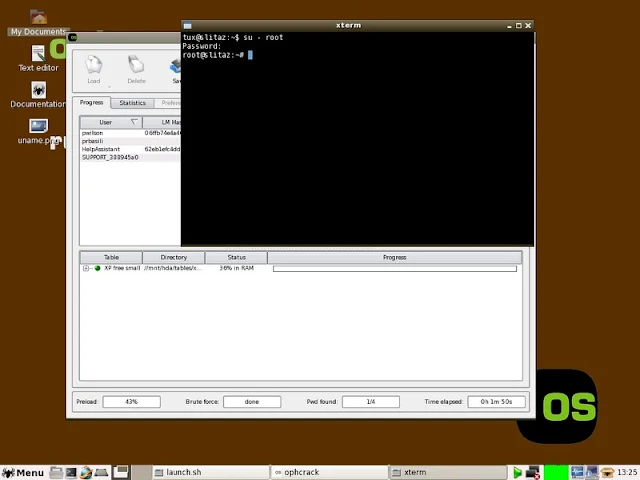

Mas dentro “/dev”, como saber o que era no meio de um monte de coisa? Qual a senha do “root”? Vish!

Bom,

um administrador em Linux me deu uma boa e uma má ideia. A

boa ideia era que, nesses casos, geralmente, para utilizar o root,

digite :

$su – rootPassword: root

Maravilha.

Feito

isso, vamos montar o pendrive. A idéia que o administrador me deu foi:

“tenta um dispositivo de cada vez. Tal como mount -t vfat

/dev/sdb1..../dev/sdb2.../dev/sdb3, até morrer”. (VAI SE LASCAR!).

Noss..., fiquei irradiando alegria quando ele disse isso. Grande ideia (¬¬).

Tive

uma ideia melhor em meio ao problema, utilizar o fdisk com a opção -l

(isso é, se caso a distro tivesse o fdisk, para a minha sorte tinha)

Achei o pendrive. Geralmente, dispositivos moveis é o ultimo que aparece como mostra a imagem acima a linha:

Device Boot Start End Blocks Id System/dev/sdb1 * 51 97997 7835712 C Win95 FAT32(LBA)

Assim, facilitando para identificar e montar o dispositivo:

Depois

de montado o pendrive, pude salvar todas as telas que printei. Mas por

fim olha a senha que apareceu sozinha no notebook aí, já que não foi

ninguém que colocou então acredito em fantasma

kkkkkkkkkkkkkkkkkkkkkkkkkkkkk:

This work is licensed under a Creative Commons Attribution 3.0 Unported License.

Nenhum comentário:

Postar um comentário

Viu algum erro e quer compartilhar seu conhecimento? então comente aí.

Observação: somente um membro deste blog pode postar um comentário.