Esse é mais um artigo que estou trazendo de volta avida do meu antigo blog. Na época, haviam publicado no dia 24/09/2010, sobre uma vulnerabilidade no Bzip2 e a correção disponibilizada pelo próprio criador do projeto. Eu resolvi então, explicar como instalá-lo essa publicação , resolvi explicar como instalar a versão corrigida do bzip2.

Correção de Falha no bzip2

Um erro havia sido encontrado na biblioteca livre de compactação libbzip2, que podia ser perfeitamente explorada utilizando arquivos especialmente preparados para provocar um integer overflow. Como resultado, um acidente pode ocorrer dentro de aplicativos como o bzip2,

que fazem uso da referida biblioteca e em algumas circunstâncias, esse

erro pode ser uma porta aberta para a injeção e execução de códigos.

A interação do usuário não é necessária para desencadear o problema em questão. O virus scanner free ClamAV, por exemplo, utiliza o bzip2 do pacote libbz2 para digitalizar arquivos compactados. Em um gateway,

o leitor verifica automaticamente todos os arquivos de passagem e,

portanto, que estejam vulneráveis.

Em decorrência disso, os

desenvolvedores do ClamAV lançaram a versão 0.96.3 para corrigir o erro,

e os desenvolvedores do bzip2 também lançaram uma versão corrigida, a 1.0.6, que está disponível em código-fonte para download. Alguns distribuidores Linux já começaram a fornecer pacotes atualizados, enfatizando que no mundo Linux, bzip2 tem sido a ferramenta de alta compactação considerada a mais rápida e assim, sendo a mais utilizada.

De lá para cá, essa foi a única atualização que o bzip2 recebeu:

Ou pode ser verificado no próprio site do porjeto

http://www.bzip.org/downloads.html

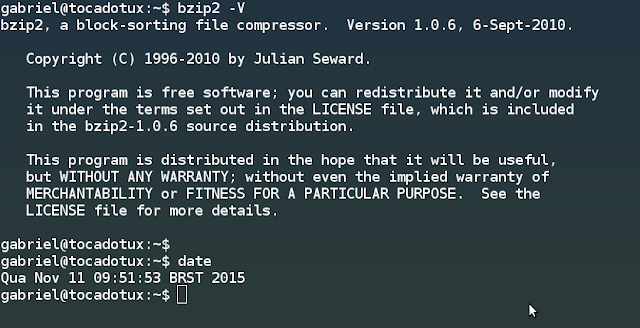

O primeiro passo que quis dar, foi mostrar o com verificar a versão do

bzip2 que você está utilizando. Há duas formas para isso, com o comando:

bzip2 -V para mostra a versão ou

bzip2 -l para mostrar a licença

O resultado de ambos é o mesmo:

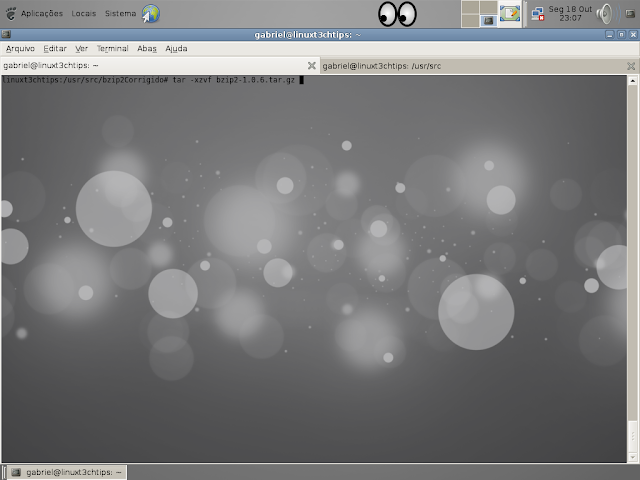

já que eu já baixei o fonte compactado em gzip, vou descompactá-lo com o comando

tar -xzvf bzip2-1.0.6.tar.gz

Depois

de entrar no diretório depois de descompactado, se ler o READ, verá que

a compilação e instalação é feita apenas com os comando "make" e "make

install". O primeiro passo:

make

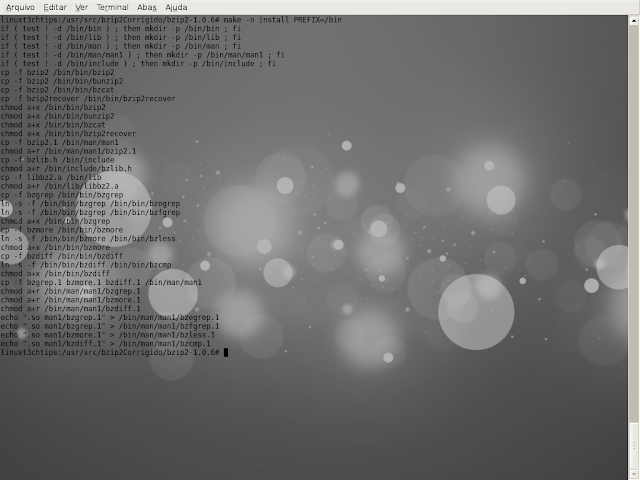

depois disso, antes de instalar, pode-se realizar uma simulação de como será feito a instalação com o seguinte:

make -n install

Não é necessário fazer isso, foi só para fazer uma demonstração de que é possível realizar isso.

Pode-se também determinar aonde vai ser instalado com o prefix. Vamos fazer então uso da simulação:

make -n install PREFIX=/bin

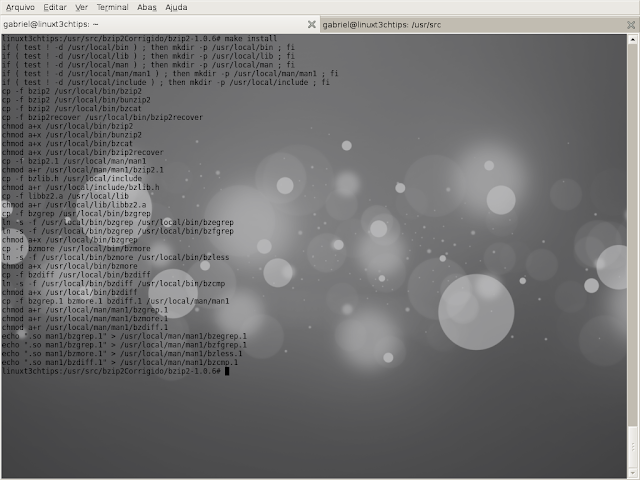

Próximo passo, instalá-lo:

make install

Bom, por fim pode-se ver com o primeiro comando a nova versão sendo utilizada:

bzip2 -l

E é possível ver que a data da nova versão é de 06 de setembro de 2010.

Saiba Mais:

|

| QUER APRENDER A UTILIZAR LINUX DE VERDADE, ENTÃO VENHA APRENDER COMIGO ;) |

Nenhum comentário:

Postar um comentário

Viu algum erro e quer compartilhar seu conhecimento? então comente aí.

Observação: somente um membro deste blog pode postar um comentário.